En la fase digital contemporánea, nuestra seguridad de los electrónicos se ha convertido en una necesidad indiscutible. Desde los móviles y computadoras y tabletas, la protección de protección de nuestros datos personales se ha vuelto fundamental para prevenir robos de identidad así como filtrar información sensible. Ajustar correctamente la en cada cada uno de estos dispositivos no solo nos brinda calma, sino que que asegura que tengamos bienes significativos de eficaz sin sin inconvenientes.

El proceso de desbloqueo nuestros aparatos puede efectuarse usando diferentes sistemas, que incluyen el patrón, el PIN de seguridad o las contraseñas. Desbloqueo sin borrar datos , alternativas avanzadas como el huella digital y el reconocimiento facial brindan un extra de protección y conveniencia. No obstante, es esencial conocer qué es hacer si que olvidarse de tales patrones o contraseñas de acceso, y es ahí donde entran en juego las opciones de desbloqueo desbloqueo remoto así como las opciones de recuperación de restablecimiento claves. En este artículo, exploraremos las mejores óptimas estrategias para optimizar la protección de tu seguridad, además de los diferentes diferentes sistemas para desbloqueo disponibles, para te sientas más mientras usando tus dispositivos.

Métodos de Desbloqueo

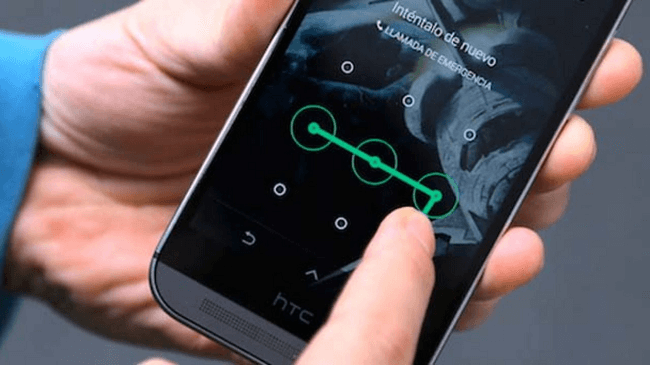

El desbloqueo de dispositivos se realiza a través de varios modos, cada uno con sus ventajas y inconvenientes. Los más comunes comprenden el uso de patrones de desbloqueo, números de identificación de seguridad y contraseñas de acceso. Estos métodos facilitan que el usuario defina un nivel de seguridad que se ajuste a sus requerimientos. Un dibujo de acceso es particularmente popular en teléfonos inteligentes, pues ofrece una forma visual de acceder al equipo que es sencilla de retener para el propietario.

Aparte de los métodos tradicionales, han aparecido técnicas más avanzadas como el empleo de huellas dactilares y reconocimiento facial. Estos métodos biométricos no solo ofrecen comodidad, sino que ofrecen un nivel de protección más alto, ya que son particulares para cada individuo. La adopción de estas tecnicas se ha vuelto común en dispositivos móviles y tablets, permitiendo un acceso rápido sin tener que la obligación de recordar códigos complejas.

Para las personas que han perdido sus modos de desbloqueo, existen herramientas de acceso remoto como Buscar mi dispositivo y Find My iPhone. Estas herramientas facilitan a los usuarios recuperar el acceso a sus equipos sin perder datos. No obstante, es crucial recordar que en algunos casos, como con el restablecimiento de fábrica, se puede perderse información valiosa. Así que, elegir el método de acceso adecuado es fundamental para mantener una buena seguridad y proteger tus información personales.

Seguridad en Dispositivos Portátiles

La seguridad en aparatos móviles es fundamental para proteger la información personal y los informes confidenciales de los empleados. Con el aumento del uso de celulares, tabletas y PCs, es vital implementar métodos de autenticación adecuados como patrones, números de identificación y contraseñas. Estos métodos no solamente previenen accesos no permitidos, sino que también ayudan a preservar la confidencialidad y la coherencia de los información almacenados en los dispositivos.

Existen varias soluciones que aumentan la seguridad, entre ellas la impronta dactilar y el identificación facial. Estas alternativas biométricas ofrecen una capa extra de seguridad, ya que son más complicadas de duplicar en comparación con los códigos habituales. A medida que la tecnología progresiva, también lo hace las estrategias de protección, haciéndolas más eficientes contra posibles riesgos.

En situación de que un dispositivo se encuentre cerrado o extraviado, hay herramientas de desbloqueo remoto como Find My Device y Find My iPhone que facilitan ubicar, bloquear o eliminar el contenido de manera confidencial. Estas funcionalidades son cruciales para garantizar la defensa de datos personales, facilitando a los empleados recuperar el ingreso a sus aparatos sin poner en riesgo su información.

Instrumentos de Restablecimiento

En el proceso de liberación de dispositivos, contar con herramientas de restablecimiento adecuadas es crucial para recuperar el acceso sin sacrificar información valiosos. Existen varias opciones para cada tipo de dispositivo, como "Buscar mi dispositivo" para Android y "Buscar mi iPhone" para clientes de iOS. Estas herramientas facilitan encontrar el aparato, bloquearlo o borrar su información de manera remota, garantizando que tu data esté protegida ante el riesgo de hurto o pérdida.

Además, plataformas como iCloud e iTunes son fundamentales para la gestión de la restablecimiento de claves en dispositivos Apple. A través de la sincronización en la nube digital, los usuarios pueden recuperar sus claves y restaurar el control a sus dispositivos sin dificultades. Dichas alternativas son especialmente beneficiosas para aquellos que desean conservar su data sin cambios y evitar un reinicio de cero que eliminaría todos información.

Para los dispositivos de otras marcas, instrumentos específicas como Mi Unlock para dispositivos Xiaomi y Oppo ID para la línea de móviles Oppo ofrecen opciones efectivas. Estas herramientas no solo permiten el desbloqueo, sino que igualmente garantizan que los información personales no se perjudiquen durante el proceso, ofreciendo una respuesta integral para gozar de una configuración de protección robusta.

Ajustes de Visualización

La configuración de la pantalla en dispositivos móviles y ordenadores es crucial para asegurar no solo el acceso seguro, sino también la protección de tus datos privados. Elegir un tipo de desbloqueo que se adecue a tus necesidades puede aumentar considerablemente la seguridad. Por otro ejemplo, el desbloqueo por patrón ofrece una manera visual de acceder a tu dispositivo, mientras que un código PIN proporciona una opción numérica. También es aconsejable encender el bloqueo de pantalla automático para reducir el riesgo de acceso no autorizado.

Además, muchos aparatos actuales ofrecen opciones tecnológicas como la huella digital y el facial biométrico. Ambas opciones no solo son prácticas, sino que también proporcionan una capa extra de protección. Al ajustar estas funciones, es importante verificar de que se realicen correctamente para evitar inconvenientes y intrusiones. Recuerda comprobar que el sistema de reconocimiento facial opera en diversas situaciones de iluminación y que la huella dactilar se registre correctamente.

Por último, no olvides la relevancia de la recuperación de acceso y las opciones de acceso remoto, como Encuentra mi Dispositivo o Encuentra mi iPhone. Estas herramientas son cruciales en situación en que pierdas el acceso a tu aparato. Configurar adecuadamente estas opciones no solo proporciona un protección en caso de olvidar un patrón o número, sino que también defiende tu información de potenciales riesgos.

Salvaguarda de Datos Privados

La protección de informaciones personales es crucial en la era digital, donde la información sensible puede ser con facilidad alcanzable si no se toman las medidas correctas. Un primer paso importante es establecer un método de acceso efectivo, ya sea a través de un patrón de desbloqueo, un PIN de seguridad o una clave de acceso fuerte. Estas herramientas no solo resguardan tu dispositivo móvil, PC o tablet, sino que también salvaguardan tus informaciones personales, evitando que terceros no permitidos accedan a tu data.

Además, es crucial implementar métodos de verificación basada en biometría como la impronta digital o el identificación por rostro. Estas innovaciones ofrecen un grado adicional de protección, ya que son únicas para cada individuo y complicadas de replicar. Adoptar estas opciones puede hacer que el acceso de tu dispositivo sea mucho fácil y seguro, brindando una mejor tranquilidad al manejar información sensible como contraseñas, documentos y fotos personales.

Por último, es sugerido utilizar aplicaciones de acceso a distancia y plataformas como Find My Device o Find My iPhone. Estas aplicaciones no solo asisten a encontrar aparatos perdidos, sino que también facilitan gestionar la seguridad de tus informaciones de manera eficaz. En caso de emergencia, puedes cerrar tu aparato o eliminar datos de forma remota sin sacrificar información valiosa, garantizando así la protección de tus informaciones personales en momentos inesperados.